SIL del 2: Architectural Constraints (arkitektoniska begränsningar)

SIL-kompatibilitet kräver att utformningen av en säkerhetsfunktion uppfyller tre specifika kriterier enligt standarden. Detta avsnitt fokuserar på nummer 2 – Architectural Constraints (arkitektoniska begränsningar).

Vad innebär funktionell säkerhet?

Funktionell säkerhet är den aktiva detekteringen av potentiellt farliga förhållanden, vilket resulterar i ett krav på en skyddsmekanism eller -funktion för att förhindra eller minska effekterna av farliga händelser som kan inträffa.

Funktionell säkerhet är en del av den övergripande säkerheten för utrustning under kontroll (EUC) och fokuserar på elektronik och relaterad programvara.

IEC 61508 är en internationell standard för “Funktionell säkerhet hos elektriska, elektroniska och programmerbara elektroniska säkerhetskritiska system”. Som paraplystandard för funktionell säkerhet, utgör standarden grunden för många branschspecifika derivat såsom IEC 61511 för processindustrin.

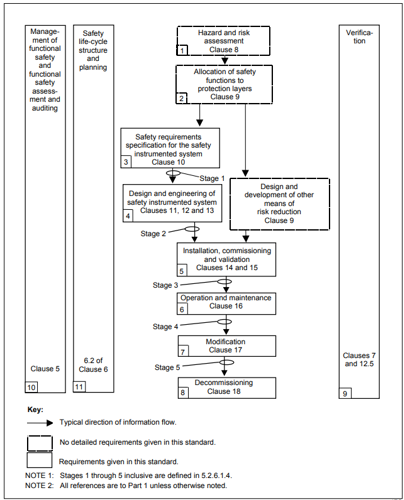

Standarden följer en säkerhetslivscykelmodell och formaliserar hanteringen av funktionell säkerhet och tillhandahåller åtgärder och teknik för utformningen av säkerhetskritiska instrumentsystem (SIS) och associerade säkerhetskritiska instrumentfunktioner (SIF).

IEC 61511 Säkerhetslivscykel

Ett viktigt element i säkerhetslivscykeln är upprättandet av säkerhetskravspecifikationen (SRS). Baserat på information från faro- och riskbedömningsfaserna i livscykeln, utgör detta dokument ett underlag för funktionaliteten, integriteten och valideringen av säkerhetssystemets design.

Vad är SIL?

Säkerhetskravspecifikationen dokumenterar eventuell kvarvarande riskreduceringsnivå som krävs i säkerhetssystemets design och tilldelar en motsvarande SIL-målnivå.

SIL eller safety integrity level, är en relativ riskreduceringsnivå som tillhandahålls av en säkerhetsfunktion. Fyra separata SIL-nivåer från 1 till 4 definieras, med SIL 4 som erbjuder den högsta nivån av säkerhetsintegritet och motsvarande riskreduktionsfaktor.

| SIL | Risk Reduction Factor (riskreduktionsfaktor) – RRF |

| 4 | > 10.000 till ≤ 100.000 |

| 3 | > 1.000 till ≤ 10.000 |

| 2 | > 100 till ≤ 1.000 |

| 1 | >10 till ≤ 100 |

Hur uppnås en specifik SIL?

SIL-kompatibilitet kräver att utformningen av en säkerhetsfunktion uppfyller tre specifika kriterier enligt standarden.

Dessa strikta kriterier är: Random hardware integrity (slumpmässig hårdvaruintegritet), Architectural constraints (arkitektoniska begränsningar) och Systematic capability (systematisk kapacitet).

Detta avsnitt fokuserar på nummer 2 – Architectural Constraints (arkitektoniska begränsningar). För information om Random Hardware Integrity (slumpmässig hårdvaruintegritet) och Systematic Capability (systematisk kapacitet) klicka på relevanta länkar.

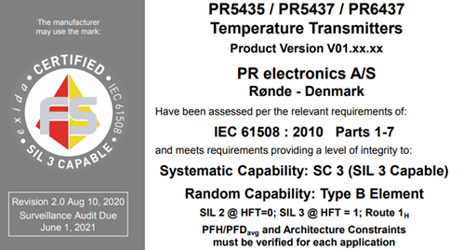

PR electronics erbjuder ett sortiment av SIL-certifierade enheter för att omfatta ett brett utbud av SIL-tillämpningar.

Vad innebär architectural constraints (arkitektoniska begränsningar)?

Historiskt sett har det varit väldigt svårt att få exakta och tillförlitliga felfrekvenser för elektriska, elektroniska och programmerbara elektroniska enheter. Inkonsekvent mätning och rapportering av fältfel i samband med överdrivet optimistiska felfrekvenser från tillverkare, ledde ofta till att enheter som designades baserat på dessa antaganden blev olämpliga och osäkra.

För att kompensera för detta, införde man arkitektoniska begränsningar baserat på funktionella säkerhetsnormer, beroende på den erforderliga SIL-nivån (riskreduceringsnivå). Detta innebar att en feltolerans för hårdvara (HFT) användes för att komplettera påstådda felfrekvenser som ökade integriteten i säkerhetssystemets design.

Feltoleranser för hårdvara är tillägget av redundanta element för att tillåta fel t.ex. 1oo1 = HFT0, 1oo2=HFT1.

Den senaste versionen av IEC 61511 erbjuder 3 rutter för att uppfylla de arkitektoniska begränsningarna för en säkerhetsfunktion:

- IIEC 61508 rutt 1H

- IEC 61508 rutt 2H

- IEC 61511 11.4.5 till 11.4.9 av klausulen 11 (härledd från IEC 61508 rutt 2H)

IEC 61508 rutt 1H

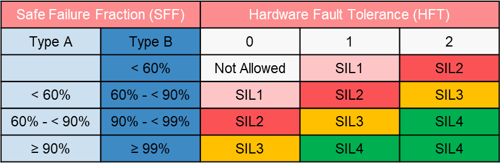

Denna rutt är ämnad främst för nya enheter som inte har några historiska data. Den feltolerans för hårdvara som krävs baserar sig på enhetstypen och en säker beräkning av safe failure fraction (säker felfraktion).

Det finns 2 definierade enhetstyper, typ A och typ B. Enheter av typ A är enkla enheter med välkända fellägen och enheter av typ B är komplexa enheter som ofta innehåller mikroprocessorer / programvara.

Safe Failure Fraction (säker felfraktion) (SFF) är procentandelen av säkra och farliga upptäckta fel jämfört med totala fel.

Tabellen i standarderna visar minsta feltoleranser för hårdvara baserat på mål-SIL.

IEC 61508 rutt 1H tabell

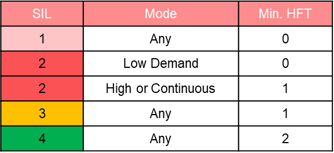

IEC 61511 v IEC 61508 rutt 2H

Tabellen i IEC 61511 för arkitektoniska begränsningar är baserad på rutt 2H-tillvägagånssättet i IEC 61508.

IEC 61511 – HFT-krav enligt SIL

Som ett tillägg i den andra versionen av IEC 61508 (-2010), bestämmer rutt 2H hårdvarans feltolerans baserat på historiska tillförlitlighetsdata från fältet.

IEC 61508 anger att kvaliteten på de data som används ska vara baserad på fältåterkoppling för utrustning som används i en liknande tillämpning och miljö, samt baserad på data som samlats in i enlighet med publicerade standarder (t.ex. IEC 60300-3-2 eller ISO 14224); och utvärderas enligt:

- mängden fältåterkoppling; och

- utövande av expertbedömning; och vid behov

- genomförande av specifika tester.

Det måste även finns en hög konfidensnivå (90 %) i de data som används för att uppfylla IEC 61508-2010 rutt 2H.

IEC 61511 klausul 11.4.9 anger "tillförlitlighetsdata som används vid beräkningen av felmåttet bör bestämmas av en övre gräns för statistisk konfidens på minst 70 %.”

Även om man kan använda både IEC 61508 rutt 2H och IEC 61511, är det viktigt att ha fullständig förståelse för, att kunna dokumentera och validera de bevis som används för att rättfärdiga tillvägagångssätten.

Att uppnå arkitektoniska begränsningar för en säkerhetsfunktion bevisar inte i sig SIL-målkompatibilitet. Även slumpmässig hårdvaruintegritet och systematisk kapacitet måste tas i beaktande.