SIL, parte 3: Capacidad sistemática

Para la certificación SIL es necesario que el diseño de una función de seguridad cumpla tres criterios específicos según se establece en la norma. Esta sección se centrará en el número 3: Capacidad sistemática.

¿Qué es la seguridad funcional?

La seguridad funcional es la detección activa de condiciones potencialmente peligrosas, lo que da lugar a la necesidad de un mecanismo o función de protección para prevenir o reducir el impacto de los eventos peligrosos que pudieran darse.

Como parte de la seguridad general de los equipos bajo control (EUC), la seguridad funcional se centra en la electrónica y el software relacionado.

IEC 61508 es una norma internacional sobre la "Seguridad funcional o sistemas eléctricos/electrónicos/electrónicos programables relacionados con la seguridad". Como norma general sobre la seguridad funcional, constituye la base de muchas normas derivadas específicas de cada industria, como IEC 61511 para la industria manufacturera.

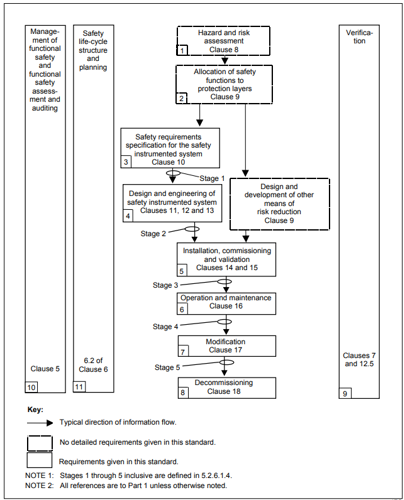

Siguiendo un modelo de ciclo de vida de seguridad, las normas formalizan la gestión de la seguridad funcional y proporcionan medidas y técnicas para el diseño de Sistemas de instrumentación de seguridad (SIS) y Funciones instrumentadas de seguridad (SIF) asociadas.

IEC 61511: Ciclo de vida de la seguridad

Un elemento clave del ciclo de vida de la seguridad es la creación de la Especificación de requisitos de seguridad (SRS). Basado en la información de las fases de evaluación de peligros y riesgos del ciclo de vida, este documento es el modelo para la funcionalidad, integridad y validación del diseño del sistema de seguridad.

¿Qué es SIL?

La Especificación de requisitos de seguridad documentará el nivel de cualquier reducción de riesgos residuales requerida para el diseño del sistema de seguridad y asignará un nivel SIL objetivo correspondiente.

SIL (Nivel de integridad de seguridad), es un nivel relativo de reducción de riesgos proporcionado por una función de seguridad. Se establecen cuatro niveles SIL independientes, del 1 al 4, donde SIL 4 ofrece el nivel más alto de integridad de seguridad y el factor de reducción de riesgo correspondiente.

| SIL | Factor de reducción de riesgo (RRF) |

| 4 | > 10.000 a ≤ 100.000 |

| 3 | > 1000 a ≤ 10.000 |

| 2 | > 100 a ≤ 1.000 |

| 1 | >10 a ≤ 100 |

¿Cómo se alcanza un SIL específico?

Para la certificación SIL es necesario que el diseño de una función de seguridad cumpla tres criterios específicos según se establece en la norma.

Estos estrictos criterios son: Integridad aleatoria del hardware, Limitaciones estructurales y Capacidad sistemática.

Esta sección se centrará en el número 3: Capacidad sistemática. Para obtener información sobre la Integridad aleatoria del hardware y las Limitaciones estructurales, haz clic en los enlaces correspondientes.

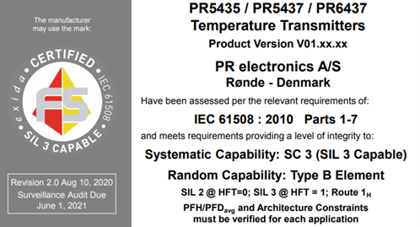

PR electronics ofrece una gama de dispositivos con certificación SIL para cubrir una amplia selección de aplicaciones SIL.

¿Qué es la capacidad sistemática?

IEC 61508-2010 define así la capacidad sistemática:

"Medida (expresada en una escala de SC 1 a SC 4) de la confianza con la que la integridad de seguridad sistemática de un elemento cumple los requisitos del Nivel de integridad de seguridad (SIL) especificado, con respecto a la función de seguridad del elemento especificado, cuando el elemento se aplica de acuerdo con las instrucciones especificadas en el manual de seguridad del elemento compatible para el elemento".

Los fallos sistemáticos son principalmente el resultado de fallos humanas. Ya sea en el diseño, la ingeniería, el funcionamiento o el mantenimiento de una función de seguridad, puede haber fallos sistemáticos que ocurrirán en el conjunto de circunstancias correcto.

Los fallos sistemáticos a menudo son el resultado de especificaciones inadecuadas de dispositivos o componentes, errores en los procedimientos de funcionamiento o mantenimiento o fallos en el software. Los fallos sistemáticos persistirán hasta que no se haya rediseñado la causa raíz que los haya provocado.

En consecuencia, la integridad sistemática puede definirse como el nivel de defensa contra fallos sistemáticos.

Demostración de la integridad de seguridad sistemática

IEC 61511 permite 2 métodos para demostrar la capacidad sistemática:

- Uso de dispositivos con certificación según IEC 61508

- Justificación de uso previo

Uso de dispositivos con certificación según IEC 61508

Dependiendo del nivel SIL requerido, IEC 61508 impone requisitos estrictos en el diseño, la prevención de fallos y las pruebas de los equipos. Esto sirve para garantizar que los fabricantes sigan un proceso estricto y repetible con total responsabilidad y documentación adjunta.

Se proporciona una selección de tablas con técnicas y medidas relevantes para que los fabricantes las sigan y, a su vez, demuestren el cumplimiento del nivel SIL relevante.

| Técnica/medida |

Véase

|

SIL 1 | SIL 2 | SIL 3 | SIL 4 |

| Supervisión de la secuencia del programa | A.9 | HR low |

HR low |

HR medium |

HR high |

| Detección de fallos mediante supervisión en línea | A.1.1 | R low |

R low |

R medium |

R high |

| Pruebas con hardware redundante | A.2.1 | R low |

R low |

R medium |

R high |

| Puerto de acceso de prueba estándar y estructura de exploración de límites | A.2.3 | R low |

R low |

R medium |

R high |

| Protección con código | A.6.2 | R low |

R low |

R medium |

R high |

| Distinto hardware | B.1.4 | - low |

- low |

R medium |

R high |

IEC 61508-2010 Tabla A.15 – Técnicas y medidas para controlar los fallos sistemáticos causados por el diseño del hardware

La tabla de arriba es un ejemplo de muchas, y cada una de ellas se centra en un aspecto determinado del diseño.

Dependiendo del nivel SIL requerido, cada técnica/medida tendrá una indicación de si es Obligatoria (M), Muy recomendada (HR), Recomendada (R) o No recomendada (NR). En la tabla también se indicará el nivel de eficacia requerido para la medida contra fallos sistemáticos.

Los dispositivos con certificación según IEC 61508 se habrán sometido a una auditoría de terceros acreditada de todos los requisitos de cumplimiento, asegurando que todas las técnicas y medidas de diseño, pruebas y documentación relevantes se hayan aplicado de manera adecuada al nivel SIL.

Los certificados SIL deben indicar el nivel SC correspondiente.

Justificación de uso previo

El consenso podría ser que se justifica el uso fiable del dispositivo si un usuario en particular tiene una amplia experiencia con un dispositivo, y tienen un índice de fallos lo suficientemente bajo.

Sin embargo, para justificar completamente esto, se podría suponer que el usuario debe tener un sistema robusto para documentar completamente TODOS los fallos y modos de fallo, junto con un estricto control de versiones del hardware y el software que podrían afectar a la experiencia previa. Además, para garantizar unos datos consistentes, cualquier nueva aplicación propuesta debe tener unas condiciones de funcionamiento similares a los datos históricos.

La cláusula 11.5.3 de IEC 61511 establece los requisitos para seleccionar los dispositivos en función de una justificación de uso previo.

"Deberán existir evidencias adecuadas de que los dispositivos son aptos para su uso en el sistema de instrumentación de seguridad, incluyendo:

- Consideraciones sobre los sistemas de calidad, gestión y gestión de la configuración del fabricante

- Identificación y especificación adecuadas de los dispositivos

- Demostración del rendimiento de los dispositivos en entornos de funcionamiento similares

- El volumen de experiencia en el uso".

Los niveles de SIL más altos imponen requisitos adicionales sobre cualquier justificación de uso previo, especialmente cuando se incluye software.

Una justificación de uso previo puede ser muy complicada de evidenciar totalmente para un usuario final y, por eso, muchos usuarios finales hacen uso del creciente número de dispositivos con certificación según IEC 61508 para demostrar capacidad sistemática.

Demostrar la capacidad sistemática no prueba en sí mismo el cumplimiento del SIL objetivo. También deben tenerse en cuenta la Integridad aleatoria del hardware y las Limitaciones estructurales.